Pesquisadores das Universidades Durham, Surrey e Royal Holloway, em Londres, desenvolveram um sistema com IA capaz de identificar combinações a partir dos ruídos das teclas com precisão de até 95%.

Eles criaram um algoritmo capaz de determinar quais teclas são pressionadas em um teclado ouvindo o som produzido. Veja a seguir uma análise detalhada da descoberta e as possíveis implicações.

Como a Audição Supera a Visão e Funciona no Processo Cognitivo

Como a Audição Supera a Visão e Funciona no Processo Cognitivo

Foi obtida uma precisão de 93% a 95% na detecção de pressionamentos de teclas em um teclado do MacBook Pro com base apenas em gravações de áudio. Mas como isso é possível?

Os sinais de impacto são transpostos para energia usando a FFT e são marcados quando atingem um determinado limite, permitindo que as batidas sejam corretamente isoladas.

Descrevendo o processo

Descrevendo o processo

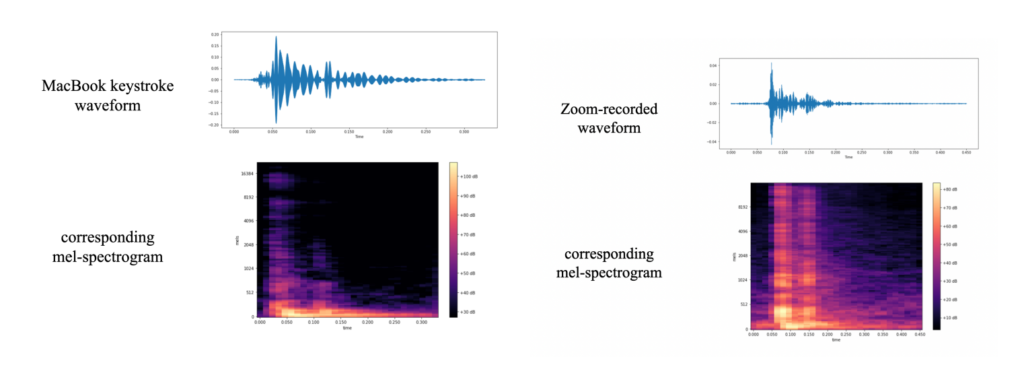

Para iniciar o estudo, os pesquisadores gravaram extratos de áudio do ruído produzido pelo toque de cada tecla em um MacBook Pro, 25 vezes. As pequenas variações entre o som de cada tecla foram então analisadas pelo sistema de IA.

Um espectrograma de mel e sua forma de onda associada são mostrados à esquerda, de uma gravação telefônica, e à direita, um espectrograma de mel de uma gravação do Zoom.

Riscos de segurança

Riscos de segurança

As ameaças à segurança são variadas e podem ser de origem interna ou externa. Os riscos de segurança podem ser causados por sistemas de hardware ou software, fontes externas ou usuários.

Os usuários podem causar danos intencionais ou não intencionais a um sistema usando malware ou vírus.

As fontes externas incluem ataques a computadores, roubo de informações e invasões não autorizadas. As ameaças internas incluem usuários não autorizados que tentam acessar informações confidenciais ou sistemas que não estão devidamente atualizados ou configurados.

O uso de microfones em dispositivos cotidianos, como telefones, laptops etc., expõe as teclas digitadas mais do que nunca e representa uma ameaça à segurança dos dados.

Contramedidas possíveis

Contramedidas possíveis

É possível tomar contramedidas para neutralizar possíveis ameaças. Isso pode incluir estratégias como o desenvolvimento de planos de resposta, a realização de simulações de emergência e a implementação de medidas preventivas.

Além disso, é essencial monitorar o ambiente em busca de mudanças e ameaças que possam surgir. A adoção dessas medidas pode ajudar a garantir que todas as ameaças sejam tratadas de forma rápida e eficaz.

Felizmente, existem métodos que podem ser usados para proteger contra ataques desse tipo.

Esses métodos incluem mudar o estilo de digitação, emitir um som em um alto-falante, usar teclados táteis e transformar a acústica do teclado. Descobriu-se que os digitadores cegos geralmente não conseguem distinguir o padrão, o que resulta em uma precisão de 40%.

Tecnologia: Tendências e Inovações em Perspectiva

Tecnologia: Tendências e Inovações em Perspectiva

A pesquisa destaca a crescente ameaça à confidencialidade, mas também mostra a capacidade cada vez maior dos algoritmos de inteligência artificial de descobrir informações de novas fontes de dados.

Os pesquisadores aconselham mais pesquisas para identificar e proteger contra esses novos riscos.

Em última análise, este estudo destaca a necessidade de segurança e privacidade em um mundo em que a inteligência artificial continua a explorar fontes de dados onipresentes.

Como esta pesquisa ilustra, será necessária a mesma engenhosidade para identificar e atenuar as vulnerabilidades não intencionais a fim de manter a segurança e a privacidade.

Gosto da frase “A tecnologia não é boa nem má. Só é verdadeiramente poderosa.” de Bruce Sterling

E aí? Revisão de senhas mode ON

Compartilhe esse conteúdo.